本網站使用cookies以改善您的使用體驗,並提供更優質的客製化內容。若您未改變cookies設定並繼續瀏覽我們的網站(點擊隱私權政策以獲得更多資訊),或點擊繼續瀏覽按鈕,代表您同意我們的隱私權政策及cookies的使用。

工控安全

26.May.2025

透過 IEC 62443-3-2 與 3-3 標準打造更具韌性的工控系統防護網

工控環境常因設備老舊且長期運行,無法像IT系統頻繁更新,造成資安缺口。一旦OT系統遭受攻擊,不僅影響營運,更可能危及人身安全。近年來,製造業、能源業及運輸業等關鍵基礎設施的資安事件頻傳,顯示OT安全防護刻不容緩。

DEKRA安華聯網資訊安全評估處資深高級工程師陳冠廷表示,工控系統(OT)安全防護框架 IEC 62443-3-2 與 3-3 標準,已成為製造業、能源、運輸等關鍵基礎設施防護的重要依據,透過系統性的風險評估與安全控制實施,協助企業建立更具韌性的工控系統防護網。

陳冠廷指出,IEC 62443 是「全方位」與「風險導向」的方式來思考資安。此標準的出發點,就是針對 OT 環境中的整體網路資安進行規範。此外,IEC 62443 並非單一標準,而是一套完整的框架,其中涵蓋多個關鍵模組:

這些模組協助組織從管理、系統到產品開發三個層面,全面落實資安防護。也就是說,無論是管理者、系統規劃者或設備開發商,這個架構都能提供所需的工具和依據。

IEC 62443的核心價值在於整合 IT 與 OT 這兩個領域,提供一致性的資安防護方法論,協助企業與組織建立完整的工控資安防護機制。對台灣產業而言,此標準有助於提升關鍵基礎設施的資安韌性,並能與國際接軌,滿足全球供應鏈對資安合規的要求。

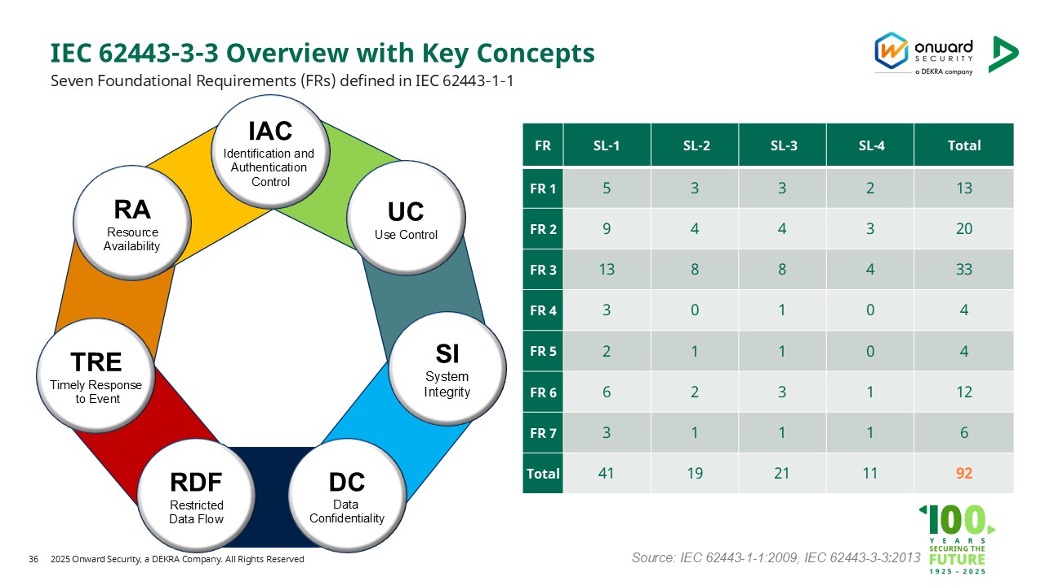

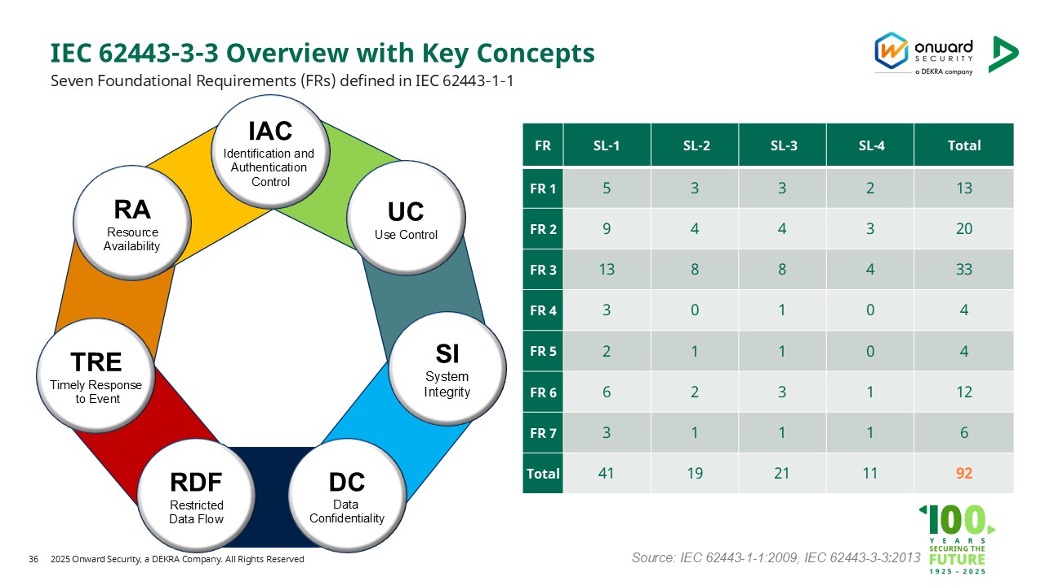

IEC 62443-3-3標準提出「七大基礎安全需求」(Seven Foundational Requirements,FR),為工業控制系統資安建立核心架構:

IEC 62443-3-3標準提出「七大基礎安全需求」(Seven Foundational Requirements,FR),為工業控制系統資安建立核心架構:

此外,IEC 62443 標準將資安能力評估分為兩種相輔相成的方式:

在實務上,工控系統的資安實作需考慮以下重點:

DEKRA安華聯網資訊安全評估處資深高級工程師陳冠廷表示,工控系統(OT)安全防護框架 IEC 62443-3-2 與 3-3 標準,已成為製造業、能源、運輸等關鍵基礎設施防護的重要依據,透過系統性的風險評估與安全控制實施,協助企業建立更具韌性的工控系統防護網。

陳冠廷指出,IEC 62443 是「全方位」與「風險導向」的方式來思考資安。此標準的出發點,就是針對 OT 環境中的整體網路資安進行規範。此外,IEC 62443 並非單一標準,而是一套完整的框架,其中涵蓋多個關鍵模組:

- 2-1:建立資安管理制度(SMS)

- 3-2:風險評估與資安設計方法

- 3-3:系統層級的安全需求

- 4-1:安全軟體開發生命週期(SSDLC)

- 4-2:針對元件的安全需求

這些模組協助組織從管理、系統到產品開發三個層面,全面落實資安防護。也就是說,無論是管理者、系統規劃者或設備開發商,這個架構都能提供所需的工具和依據。

IEC 62443的核心價值在於整合 IT 與 OT 這兩個領域,提供一致性的資安防護方法論,協助企業與組織建立完整的工控資安防護機制。對台灣產業而言,此標準有助於提升關鍵基礎設施的資安韌性,並能與國際接軌,滿足全球供應鏈對資安合規的要求。

IEC 62443-3-3:工控系統資安的七大基礎需求與實務考量

- IAC:身分識別與驗證控制:確保系統能正確識別及驗證所有使用者身分

- UC:使用控制:管理使用者對系統功能的存取權限

- SI:系統完整性:防止系統遭受未經授權的資料變更

- DC:資料機密性:防止未經授權方存取敏感資訊

- RDF:限制資料流:管控網路通訊路徑,預防未經授權的資料傳輸

- TRE:事件即時回應:快速偵測與處理安全事件

- RA:資源可用性:確保關鍵系統持續運作,防止服務中斷

此外,IEC 62443 標準將資安能力評估分為兩種相輔相成的方式:

- 安全等級(Security Level, SL):依據 IEC 62443-3-3 與 -4-2 標準,評估產品與系統抵禦攻擊的技術能力

- 成熟度等級(Maturity Level, ML):依據 IEC 62443-4-1 或 -2-4 標準,評估供應商或系統整合商的資安流程成熟度

在實務上,工控系統的資安實作需考慮以下重點:

- 外部元件的角色

工控系統的安全不僅依賴系統本身,還需要外部輔助元件支援,如集中式身分驗證伺服器、資安事件與資訊管理平台(SIEM)、防火牆與網路監控設備。這些「外部元件」(External Components)雖非控制系統本體,卻是整體資安架構的關鍵部分,能提供額外防護並補強原系統的安全能力。

- 安全等級與實用性平衡

陳冠廷強調:「更高的安全等級,不一定比較好。」在某些高可用性環境中,過度嚴格的安全要求可能反而造成風險。例如,為了達到更高 IAC 等級而實作的多因素驗證,可能導致緊急情況下操作人員無法及時登入系統。在這種情況下,安全機制反而成為營運風險。因此,標準建議在適當情況下採用「補償性控制措施」,如:強化物理安全管控、加強人員背景審查、實施雙人操作原則。

最後,陳冠廷強調,隨著資安威脅日益複雜,企業應將 IEC 62443 標準視為持續改進的框架,而非一次性合規任務。資安設計應權衡整體風險與實用性,選擇最符合實際業務需求與環境特性的安全策略,而非盲目追求高安全等級。透過定期的風險評估與安全控制更新,企業才能在變動的威脅環境中維持工控系統的安全韌性。

媒體報導